Kluczowe założenia:

Edukacja międzypokoleniowa – młodsze pokolenie (juniorzy) dzieli się wiedzą z zakresu AI, cyberbezpieczeństwa i nowych technologii, ucząc seniorów, jak rozpoznawać zagrożenia i korzystać z narzędzi wspieranych przez sztuczną inteligencję.

Praktyczne zastosowania AI w życiu seniorów:

Wykrywanie oszustw finansowych: Systemy oparte na AI analizują nietypowe transakcje bankowe, ostrzegają użytkownika (lub opiekuna) o potencjalnym zagrożeniu.

Asystenci głosowi i chatboty: Intuicyjne narzędzia AI pomagają seniorom w zarządzaniu finansami, przypominaniu o opłatach, a także rozpoznają próby wyłudzeń (np. fałszywe telefony „na wnuczka”).

Monitorowanie zachowań cyfrowych: Algorytmy uczące się wykrywają nienaturalne wzorce aktywności (np. szybkie wypłaty gotówki, logowania z nietypowych urządzeń).

Weryfikacja informacji: AI pomaga seniorom odróżnić prawdziwe wiadomości od oszukańczych (np. fałszywe SMS-y od „banku”).

Korzyści dla obu stron:

Dla seniorów:

Zwiększone poczucie bezpieczeństwa.

Samodzielność w cyfrowym świecie.

Świadomość zagrożeń online i umiejętność reagowania.

Dla juniorów:

Rozwijanie umiejętności miękkich (empatia, cierpliwość, komunikacja).

Doświadczenie w tłumaczeniu skomplikowanych tematów w prosty sposób.

Budowanie więzi międzypokoleniowych i społecznej odpowiedzialności.

Propozycje działań:

Warsztaty AI dla seniorów prowadzone przez juniorów (uczniowie, studenci, młodzi profesjonaliści).

Kampanie edukacyjne nt. oszustw finansowych z udziałem AI.

Rozwój prostych aplikacji AI dedykowanych seniorom – we współpracy obu pokoleń.

Stworzenie sieci “AI Mentorów” – juniorzy jako przewodnicy cyfrowi.

Długofalowy cel:

Stworzenie zintegrowanej społeczności, w której technologia służy ludziom – a współpraca międzypokoleniowa staje się fundamentem cyfrowego bezpieczeństwa i solidarności społecznej.

__________________________________________________________________________________________________________________

Key Assumptions:

Intergenerational Education – Younger generations (juniors) share their knowledge of AI, cybersecurity, and new technologies by teaching older adults (seniors) how to recognize threats and use AI-powered tools.

Practical Applications of AI in the Lives of Seniors:

Fraud Detection: AI-based systems analyze unusual banking transactions and alert the user (or their caregiver) about potential risks.

Voice Assistants and Chatbots: Intuitive AI tools help seniors manage finances, remind them of bill payments, and detect fraud attempts (e.g., scam calls impersonating family members).

Digital Behavior Monitoring: Machine learning algorithms detect abnormal activity patterns (such as rapid cash withdrawals or logins from unfamiliar devices).

Information Verification: AI assists seniors in distinguishing legitimate messages from scams (e.g. fake texts claiming to be from a bank).

Benefits for Both Generations:

For Seniors:

Increased sense of security

Greater independence in the digital world

Awareness of online threats and the ability to respond effectively

For Juniors:

Development of soft skills (empathy, patience, communication)

Experience in explaining complex topics in a simple, accessible way

Building intergenerational bonds and a sense of social responsibility

Proposed Activities:

AI Workshops for Seniors led by juniors (students, young professionals)

Educational Campaigns about financial fraud prevention using AI

Development of Simple AI Applications tailored for seniors – created through intergenerational collaboration

Creation of an “AI Mentors” Network – juniors acting as digital guides for seniors

Long-Term Goal:

To build an integrated community where technology serves people – and intergenerational collaboration becomes the foundation of digital safety and social solidarity.

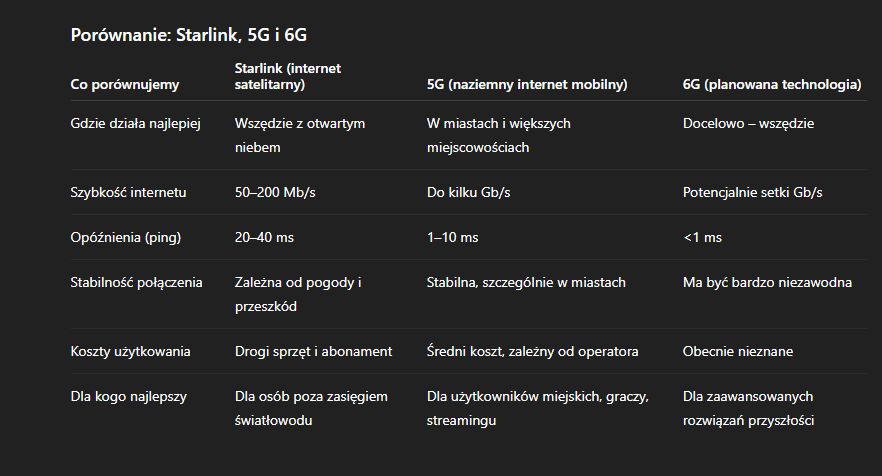

Comparison of 5G and 6G networks

Technologie bezprzewodowe

📶 1. Wi-Fi (Wireless Fidelity)

Używana w sieciach lokalnych (LAN).

Standard: IEEE 802.11 (np. 802.11ac, 802.11ax – Wi-Fi 6).

Zasięg: do ok. 100 m (wewnątrz budynków mniej).

Prędkość: nawet do kilku Gb/s.

Zastosowanie: Internet domowy, biura, szkoły, urządzenia IoT.

📡 2. Bluetooth

- Krótkiego zasięgu (ok. 10–30 m).

- Niskie zużycie energii (Bluetooth Low Energy – BLE).

- Zastosowanie: słuchawki, smartwatche, klawiatury, urządzenia IoT.

📱 3. Sieci komórkowe (GSM, UMTS, LTE, 5G)

Umożliwiają komunikację głosową i transmisję danych przez sieć operatora.

Zasięg: bardzo duży (obszar kraju).

Prędkość:

3G: do 42 Mb/s

4G (LTE): do 300 Mb/s

5G: nawet >1 Gb/s

Zastosowanie: smartfony, hotspoty, IoT, pojazdy.

🛰️ 4. GPS (Global Positioning System)

- Nie przesyła danych, ale odbiera sygnał z satelitów, określając pozycję.

Zastosowanie: nawigacja, lokalizacja pojazdów, mapy, logistyka.

🌐 5. NFC (Near Field Communication)

Bardzo mały zasięg (do 10 cm).

Zastosowanie: płatności zbliżeniowe, identyfikacja, bilet elektroniczny.

📶 6. ZigBee / Z-Wave / LoRaWAN

Niskie zużycie energii, zasięg od kilkudziesięciu do kilku kilometrów.

Zastosowanie: inteligentne domy, czujniki, automatyka przemysłowa.

Edge Computing

🔍 Na czym to polega

Zamiast przesyłać wszystkie dane do serwera w chmurze (cloud computing), część obliczeń odbywa się lokalnie, np. na routerze, bramce IoT, urządzeniu mobilnym czy mini-serwerze znajdującym się na miejscu.

⚙️ Przykład

Wyobraź sobie system monitoringu z kamerami:

Bez edge computing: każda kamera wysyła cały obraz do chmury, gdzie jest analizowany.

Z edge computing: kamera lub lokalny komputer analizuje obraz na miejscu (np. wykrywa ruch lub twarz), a do chmury wysyła tylko wynik (np. „wykryto osobę”).

💡 Zalety edge computingu

- ⚡ Niższe opóźnienia (latencja) — dane są przetwarzane lokalnie, więc reakcja jest szybsza.

- 🔒 Większe bezpieczeństwo danych — mniej danych opuszcza lokalną sieć.

- 🌐 Mniejsze obciążenie sieci — do chmury trafiają tylko najważniejsze informacje.

- ⚙️ Niezależność — system może działać nawet przy ograniczonym dostępie do internetu.

🏭 Zastosowania

Internet Rzeczy (IoT) – inteligentne domy, fabryki, rolnictwo.

Autonomiczne pojazdy – natychmiastowe decyzje bez potrzeby łączenia z chmurą.

Medycyna – analiza danych z urządzeń monitorujących pacjenta w czasie rzeczywistym.

Smart city – analiza ruchu, oświetlenia, jakości powietrza.

Relacyjna baza danych (ang. Relational Database) to rodzaj bazy danych, w której dane są przechowywane w tabelach (zwanych również relacjami). Każda tabela składa się z wierszy (rekordów) i kolumn (atrybutów). W relacyjnej bazie danych dane są powiązane ze sobą przez tzw. klucze, co pozwala na ich logiczne łączenie i organizowanie.

Oto podstawowe cechy relacyjnej bazy danych:

Tabele – podstawowa jednostka przechowywania danych.

Kolumny określają typ danych (np. liczby, tekst, daty).

Wiersze zawierają konkretne dane.

Klucz główny (Primary Key) – unikalny identyfikator każdego rekordu w tabeli.

Klucz obcy (Foreign Key) – kolumna w jednej tabeli, która odwołuje się do klucza głównego w innej tabeli, tworząc powiązanie między tabelami.

Język zapytań SQL (Structured Query Language) – standardowy język do tworzenia, modyfikowania i pobierania danych z relacyjnych baz danych.

Integralność danych – relacyjne bazy danych zapewniają spójność danych dzięki zasadom takim jak np. ograniczenia kluczy czy reguły referencyjne.

Przykład:

Tabela Uczniowie:

| ID | Imię | Nazwisko | Klasa |

|---|---|---|---|

| 1 | Anna | Kowalska | 1A |

| 2 | Jan | Nowak | 2B |

Tabela Oceny:

| ID | Uczeń_ID | Przedmiot | Ocena |

|---|---|---|---|

| 1 | 1 | Matematyka | 5 |

| 2 | 2 | Historia | 4 |

Przykladowy algorytm relacyjnej bazy danych: